欧盟的通用数据保护条例 (GDPR) 旨在保护欧盟数据主体的基本隐私权和个人数据,于2018年5月25日生效。在全球现有的数据隐私保护法规中,GDPR以其标准高、处罚严而闻名。AWS目前所有的可用的服务和功能均符合GDPR要求的高隐私标准和数据保护标准。AWS还致力于为客户提供服务和资源,帮助他们遵守可能适用于其活动的GDPR要求,客户可以部署AWS服务作为他们GDPR合规计划的重要组成部分。

摘要

本文提供了AWS为客户提供的服务和资源的相关信息,以帮助客户符合通用数据保护条例(GDPR)的要求。包括:遵守IT安全标准、AWS云计算遵从控制目录(C5)认证、遵守欧洲云基础设施服务提供商(CISPE)行为守则、数据访问控制、监控和日志工具、加密和密钥管理等内容。

GDPR概述

《通用数据保护条例》(GDPR)是《欧洲隐私法》(欧洲议会和理事会2016年4月27日第2016/679号条例),于2018年5月25日生效。GDPR取代了欧盟数据保护指令(指令95/46/EC),旨在通过适用单一的数据保护法来协调整个欧盟(欧盟)的数据保护法律,并对每个欧盟成员国具有约束力。

GDPR适用于所有的个人数据处理,无论是由在欧盟内有机构的组织,还是在向欧盟内的个人提供商品服务或监控欧盟内欧盟居民行为时处理欧盟居民个人数据的组织。个人数据是指与已识别或可识别的自然人有关的任何资料。

GDPR带来的变化

GDPR试图在欧盟成员国之间建立个人数据安全处理、使用和交换的一致性。机构必须通过实施和定期检查适用于处理个人资料的技术和组织措施,以及合规政策,证明其所处理的资料是安全的,并持续遵守。欧盟监管当局可以对违反GDPR的行为处以最高2000万欧元的罚款,相当于全球年营业额的4%,以两者中较高的金额为准。

AWS遵从性和安全专家与世界各地的客户合作,解答他们的问题,并帮助他们在GDPR下在云中运行工作负载。这些团队还根据GDPR的要求审查AWS的职责。“我们可以确认所有AWS服务都可以按照GDPR来使用。”

AWS提供了符合GDPR的数据处理附录(GDPR DPA),使客户能够遵守GDPR的合同义务。AWS的GDPR DPA并入AWS的服务条款,并自动适用于全球所有要求其遵守GDPR的客户。

在GDPR下,AWS既可以是数据处理角色,也是数据控制角色。

作为数据处理器:

当客户和AWS解决方案提供商使用AWS服务处理其内容中的个人数据时,AWS充当一个数据处理器。客户和AWS解决方案提供商可以使用AWS服务中提供的控件(包括安全配置控件)来处理个人数据。在这种情况下,客户或AWS解决方案提供商可以充当数据控制器或数据处理器,而AWS充当数据处理器或子处理器。符合AWS gdpr的数据处理附录(DPA)包含AWS作为数据处理器的承诺。

作为数据控制器:

当AWS收集个人数据并确定处理该个人数据的目的和方法时,它扮演着数据控制器的角色。例如,AWS将帐户信息存储为一个数据控制器,用于帐户注册、管理、服务访问、客户联系和支持。

根据第32条,控制和处理被要求“执行适当的技术和组织措施”,考虑“执行的技术和成本,处理的性质、范围、背景和目的,以及对自然人的权利和自由的不同可能性和严重程度的风险”。《GDPR》就可能需要采取何种保安措施提供了具体建议,包括:

- 个人资料的加密;

- 能够确保处理系统和服务的持续机密性、完整性、可用性和弹性;

- 在发生物理或技术事故时,能够及时恢复提供和查阅个人资料;

- 定期测试、评估和评估技术和组织措施的有效性,以确保处理的安全性的过程;

安全责任共担模型

安全性和遵从性是AWS和客户之间的共同责任。当客户将其计算机系统和数据转移到云时,安全责任由客户和云服务提供商共同承担。当客户迁移到AWS云时,AWS负责保护支持云的底层基础设施的安全,而客户则负责他们放在云中或连接到云中的任何东西。这种责任的区分通常称为云安全与云中的安全。

这个模型可以帮助减轻客户的操作负担,并为他们提供必要的灵活性和控制权,以便在AWS云中部署其基础设施。AWS操作、管理和控制基础设施组件,从主机操作系统和虚拟化层,到服务运行所在设施的物理安全性。客户负责管理客户操作系统(包括更新和安全补丁)、其他相关应用程序软件以及AWS提供的安全组防火墙的配置。更多信息,可参考AWS责任共担模型。

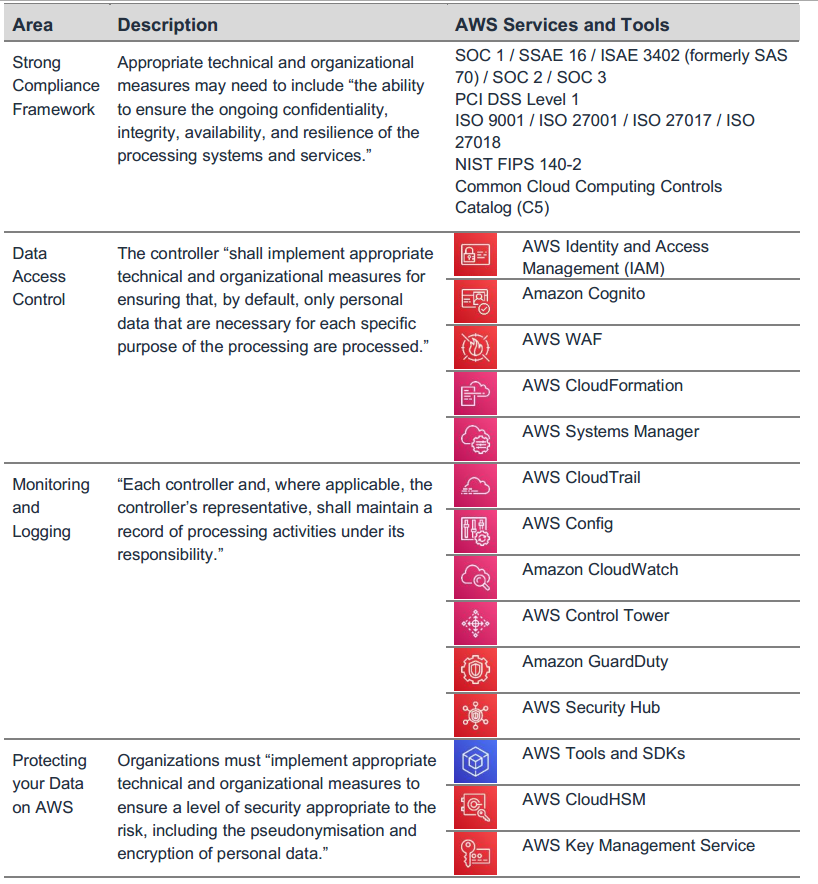

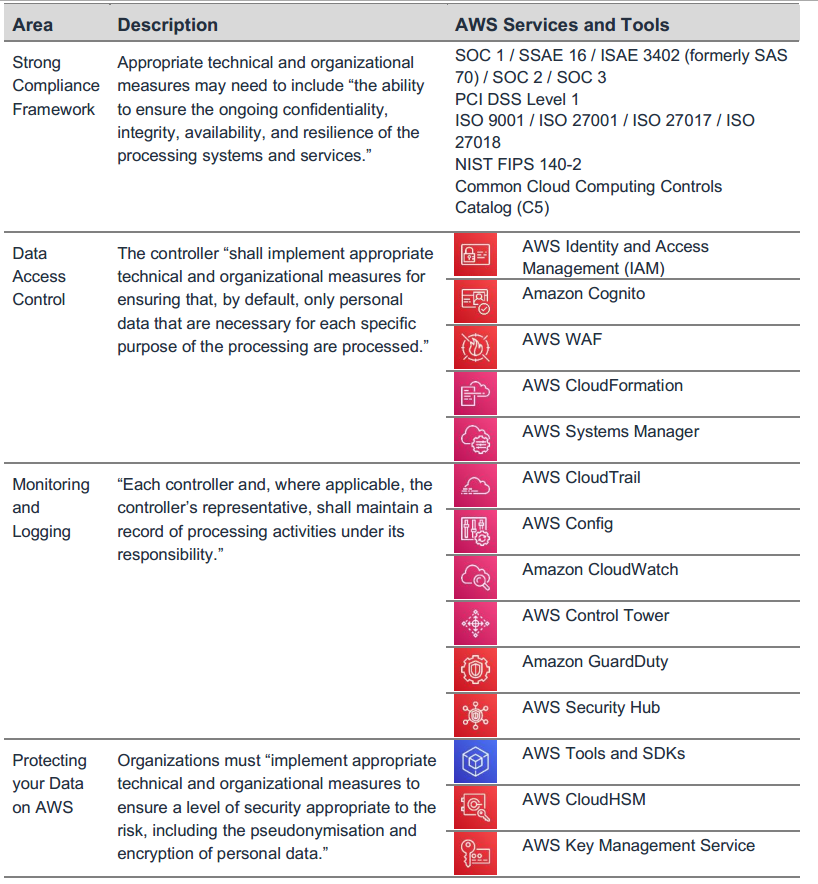

健壮的合规框架和安全标准

根据GDPR,适当的技术和组织措施可能需要包括“确保处理系统和服务的持续机密性、完整性、可用性和弹性的能力”,以及可靠的恢复、测试和整体风险管理流程。

AWS合规计划

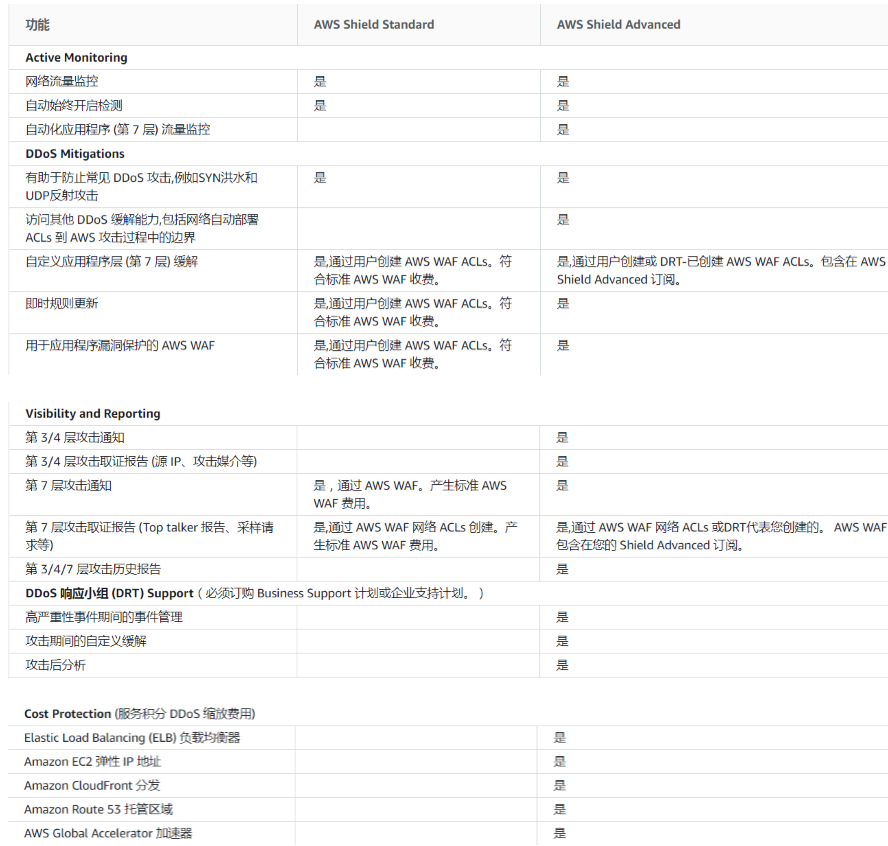

AWS遵从性使客户能够了解AWS为维护AWS云中的安全和数据保护而采取的强大控制措施。当系统在AWS云中构建时,遵从性责任将被共享。通过将聚焦治理、友好审计的服务特性与适用的遵从性或审计标准捆绑在一起,AWS的合规性服务包括:AWS Config, AWS CloudTrail, AWS Identity and Access Management, Amazon GuardDuty, and AWS Security Hub,都建立在传统程序之上,这些程序帮助客户建立并在AWS安全控制的环境中运行。AWS为客户提供的IT基础设施是按照安全最佳实践和各种IT安全标准设计和管理的,包括:

- SOC 1/SSAE 16/ISAE 3402 (formerly SAS 70)

- SOC 2

- SOC 3

- FISMA, DIACAP, and FedRAMP

- DoD SRG

- PCI DSS Level 1

- ISO 9001 / ISO 27001

- ITAR

- FIPS 140-2

- MTCS Tier 3

此外,AWS平台提供的灵活性和控制能力使客户能够部署满足几个特定行业标准的解决方案。

AWS通过白皮书、报告、认证、认证和其他第三方认证向客户提供了关于其IT控制环境的广泛信息。有关更多信息,请参考Amazon Web服务:风险和合规白皮书

云计算遵从性控制目录C5

云计算遵从性控制目录(C5)是德国政府支持的认证方案,由德国联邦信息安全办公室(BSI)引入。它的创建是为了帮助组织在德国政府对云提供商的安全建议的背景下,展示针对常见网络攻击的运行安全性。

数据保护的技术和组织措施和信息安全措施目标数据安全,以确保机密性、完整性和可用性。C5定义了与数据保护相关的安全需求。AWS客户和他们的合规顾问可以使用C5认证来了解AWS提供的IT安全保障服务范围,因为他们将工作负载转移到云上。C5添加了相当于IT-Grundschutz的监管定义IT安全级别,并添加了特定于云的控制。

C5增加了更多的控制,以提供与数据位置、服务供应、管辖地点、现有认证、信息公开义务和全面服务描述相关的信息。使用这些信息,您可以评估法律法规(如数据隐私)、您自己的政策或威胁环境与您使用云计算服务的关系。

CISPE行为准则

GDPR考虑通过CISPE帮助控制器和处理器证明符合法规。正在等待欧盟数据保护当局正式批准的此类准则之一是CISPE云基础设施服务提供商行为准则。该守则让客户放心,他们的云提供商使用了适当的数据保护标准,这与GDPR是一致的。

以下是准则的几个主要好处:

明确谁负责数据保护的哪些方面——该准则解释了GDPR下云提供商和客户的角色,特别是在云基础设施服务的上下文中。

定义供应商必须遵守的原则——本准则在GDPR中制定了关键原则,明确供应商应采取的行动和承诺,以证明他们遵守了GDPR并帮助客户遵守。客户可以在他们自己的遵从性和数据保护策略中使用这些具体的好处。

为客户提供必要的隐私和安全信息,以帮助他们实现其合规目标——该准则要求供应商对其履行隐私和安全承诺所采取的步骤透明。其中一些步骤包括隐私和安全保障措施的实施、数据泄露的通知、数据删除和第三方子处理的透明度。所有这些承诺都由第三方、独立监测机构核查。客户可以使用这些信息来充分理解所提供的高级别安全性

在发布时,AWS已经注册了Amazon EC2、Amazon S3、Amazon RDS、AWS IAM、AWS CloudTrail和Amazon EBS,它们完全符合该准则。有关更多信息,请参见CISPE公共注册。这为AWS客户提供了额外的保证,当他们使用AWS时,他们可以在一个安全、安全和兼容的环境中控制他们的数据。AWS遵守该准则,增加了AWS已获得的国际公认的认证和认可名单。这包括ISO 27001, ISO 27018, ISO 9001, SOC 1, SOC 2, SOC 3, PCI DSS Level 1,等等。

数据访问控制

GDPR第25条规定,数据处理“须实施适当的技术及组织措施,以确保在默认情况下,只处理业务涉及到的所必需的个人资料”。以下AWS访问控制机制可以帮助客户满足这一要求,只允许授权的管理员、用户和应用程序访问AWS资源和客户数据。

身份和访问管理

当您创建AWS帐户时,将自动为您的AWS帐户创建一个根用户帐户。该用户帐户可以完全访问AWS帐户中的所有AWS服务和资源。您不应该将此帐户用于日常任务,而应该仅将其用于最初创建附加角色和用户帐户以及需要它的管理活动。AWS建议您从一开始就应用最少特权原则:为不同的任务定义不同的用户帐户和角色,并指定完成每个任务所需的最小权限集。这种方法是对GDPR中引入的一个关键概念进行调优的机制:设计的数据保护。AWS身份和访问管理(IAM)是一个web服务,您可以使用它来安全地控制对AWS资源的访问。

用户和角色定义具有特定权限的IAM身份。使用IAM角色,您可以允许任何用户执行特定的任务,以便为角色会话使用临时凭据。您可以使用IAM角色安全地为运行在Amazon EC2中的应用程序提供访问其他AWS资源(如Amazon S3 bucket、Amazon RDS或DynamoDB数据库)所需的凭据。

STS实现临时访问凭证

您可以使用AWS安全令牌服务(AWS STS)来创建和向受信任的用户提供临时安全凭据,以授予对AWS资源的访问权。临时安全凭证与您为您的IAM用户提供的长期访问密钥凭证的工作原理几乎相同,但有以下区别:

- 临时安全凭据用于短期使用。您可以配置它们的有效时间,从几分钟到几个小时不等。临时凭证过期后,AWS不识别它们,也不允许使用它们发出的API请求进行任何类型的访问。

- 临时安全凭据没有存储在用户帐户中。相反,它们是动态生成的,并在用户请求时提供给用户。当(或之前)临时安全凭证过期时,用户可以请求新的凭证(如果该用户有这样做的权限)。

多因子认证

为了获得额外的安全性,可以向您的帐户和单个用户帐户添加双因素身份验证。启用多因素身份验证(MFA)后,当您登录到AWS网站时,系统会提示您输入用户名和密码(第一个因素),以及来自AWS MFA设备的身份验证响应(第二个因素)。您可以为您的AWS帐户和您在帐户中创建的个人IAM用户启用MFA。您还可以使用MFA来控制对AWS服务api的访问。

访问AWS资源

为了实现对AWS对象的细粒度访问,可以为不同的人针对不同的资源授予不同级别的权限。例如,您可以只允许部分用户完全访问Amazon Elastic Compute Cloud (Amazon EC2)、Amazon Simple Storage Service (Amazon S3)、Amazon DynamoDB、Amazon Redshift和其他AWS服务。

对于其他用户,您可以只允许只读访问一些Amazon S3 bucket,只允许管理一些Amazon EC2实例,或者只允许访问您的账单信息。

访问操作和配置数据

您可以使用AWS Systems Manager查看和管理AWS基础设施的操作。您可以审计和强制对定义状态的遵从性。AWS Systems Manager Parameter Store可以集中管理数据定义参数。这使您能够实现对参数数据的粒度访问,无论参数数据是纯文本数据(如数据库字符串)还是机密数据(如密码)。您可以通过定制用户和资源(例如实例)的权限来提供这种访问控制,以便进行参数访问和使用与IAM的集成。例如,在开发环境中,凭证通常是硬编码的。您可以使用参数存储来保存密码,并允许开发人员使用AWS API get-parameter参数访问凭据,而不是硬编码凭据。

另一个用于保护访问应用程序、服务和IT资源所需的密钥的可用选项是AWS secrets Manager。该服务使您能够在数据库凭据、API密钥和其他秘密的整个生命周期中轻松地轮换、管理和检索它们。用户和应用程序通过调用secrets Manager api来检索密钥信息,从而消除了用纯文本硬编码敏感信息的需要。Secrets Manager为Amazon RDS、Amazon Redshift和Amazon DocumentDB提供了内置集成的密钥轮换。

区域限制

你可以使用地理限制——也被称为地理锁定——来阻止特定地理位置的用户访问你通过AWS CloudFront网络发布的内容。使用地理限制有两种选择:

CloudFront地理限制特性——选择此选项可以限制访问与CloudFront分发版相关的所有文件,并限制国家级别的访问。

第三方地理定位服务——选择此选项将限制对与某个发行版关联的文件子集的访问,或将访问限制在比国家级别更细的粒度级别。

除了这两个选项之外,新推出的区域还存在地理限制能力。而在2019年3月20日之前引入的AWS区域是默认启用的。2019年3月20日以后推出的地区,如亚太(香港)和中东(巴林),将被默认禁用。在使用这些区域之前,必须先启用它们。如果默认情况下AWS区域是禁用的,您可以使用AWS管理控制台启用和禁用该区域。启用和禁用AWS区域允许您控制AWS帐户中的用户是否可以访问该区域中的资源。

控制对应用程序的访问

AWS提供了在其应用程序中管理数据访问控制的服务。如果你需要在你的网络应用程序和移动应用程序中添加用户登录和访问控制功能,你可以使用Amazon Cognito。Amazon Cognito用户池提供了一个安全的用户目录,可扩展到数亿用户。为了保护用户的身份,可以在用户池中添加多因素身份验证(MFA)。您还可以使用自适应身份验证,它使用基于风险的模型来预测何时可能需要另一个身份验证因素。

使用Amazon Cognito,你可以看到谁访问了你的资源,以及访问的来源(移动应用程序或网络应用程序)。您可以使用此信息创建基于访问源类型(移动应用程序或web应用程序)允许或拒绝访问资源的安全策略。

监控和日志记录

GDPR第30条规定,“每名控制器和控制器的代表(如适用)应保存其所负责的处理活动的记录”。本文还详细介绍了在监控所有个人资料的处理过程中必须记录哪些信息,这是GDPR的要求。控制器和处理器也需要及时发送泄露通知,因此快速检测事件非常重要。为了帮助客户遵守这些义务,AWS提供了以下监视和日志记录服务。

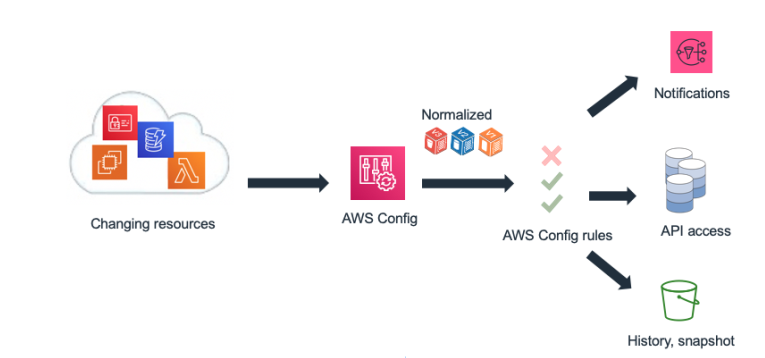

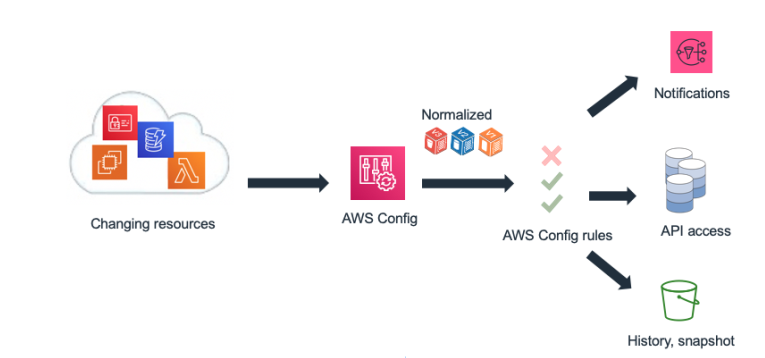

使用AWS Config管理和配置资产

AWS Config提供AWS帐户中AWS资源配置的详细视图。这包括资源是如何相互关联的,以及它们以前是如何配置的,这样您就可以看到配置和关系是如何随时间变化的。

AWS资源是可以在AWS中使用的实体,例如Amazon Elastic Compute Cloud (EC2)实例、Amazon Elastic Block Store (EBS)卷、安全组或Amazon Virtual Private Cloud (VPC)。

使用AWS配置,您可以完成以下操作:

- 评估AWS资源配置,以验证设置是否正确。

- 获取与AWS帐户相关联的受支持资源的当前配置的快照。

- 获取帐户中存在的一个或多个资源的配置。

- 获取一个或多个资源的历史配置。

- 在创建、修改或删除资源时获得通知。

- 资源之间的关系。例如,您可能希望找到使用特定安全组的所有资源。

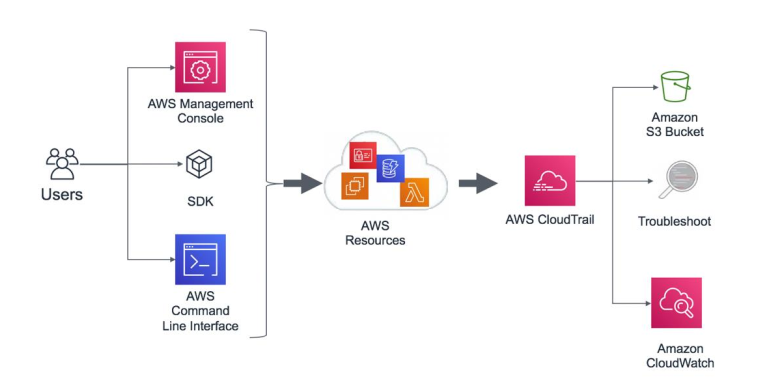

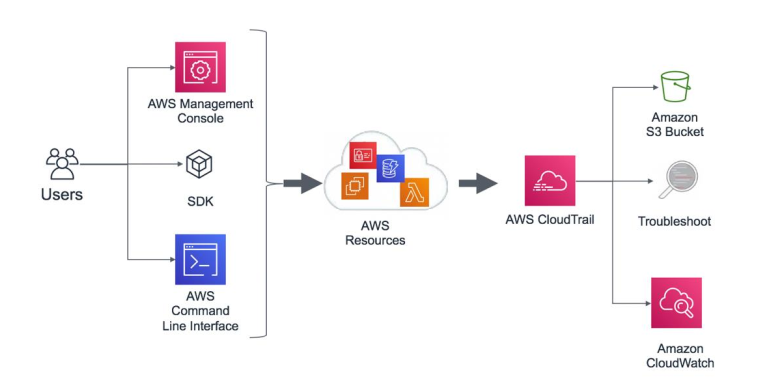

使用AWS CloudTrail进行合规审计

使用AWS CloudTrail,您可以持续监控AWS帐户的活动。捕获帐户的AWS API调用历史,包括通过AWS管理控制台、AWS sdk、命令行工具和高级AWS服务进行的API调用。您可以确定哪些用户和帐户为支持CloudTrail的服务调用AWS api,调用的源IP地址,以及调用发生的时间。您可以使用该API将CloudTrail集成到应用程序中,为您的组织自动创建踪迹,检查踪迹的状态,以及控制管理员启用和禁用CloudTrail日志的方式。您可以在Amazon S3 bucket中组织和存储CloudTrail日志,以用于审计或故障排除活动。

AWS CloudTrail日志也可以触发预先配置的Amazon CloudWatch事件。您可以使用这些事件来通知用户或系统某个事件已经发生,或进行补救操作。例如,如果您想要监视Amazon EC2实例上的活动,您可以创建一个CloudWatch事件规则。当一个特定的活动在Amazon EC2实例上发生并且事件在日志中被捕获时,规则会触发一个AWS Lambda函数,它会向管理员发送关于该事件的通知电子邮件(事件发生的时间、执行该动作的用户、Amazon EC2详细信息等)。

日志记录与分析

当启用日志记录时,您可以获得对Amazon S3 bucket发出的请求的详细访问日志。访问日志记录包含有关请求的详细信息,例如请求类型、请求中指定的资源以及处理请求的时间和日期。

服务器访问日志对许多应用程序都很有用,因为它们让bucket所有者了解客户机请求的性质,而这些请求不受它们的控制。默认情况下,Amazon S3不收集服务访问日志,但是当您启用日志记录时,Amazon S3每小时向您的存储库提供访问日志。

这些信息包括:

访问Amazon S3对象的粒度日志记录

通过VPC-Flow日志了解网络中流的详细信息

基于AWS Config Rules的配置验证和操作

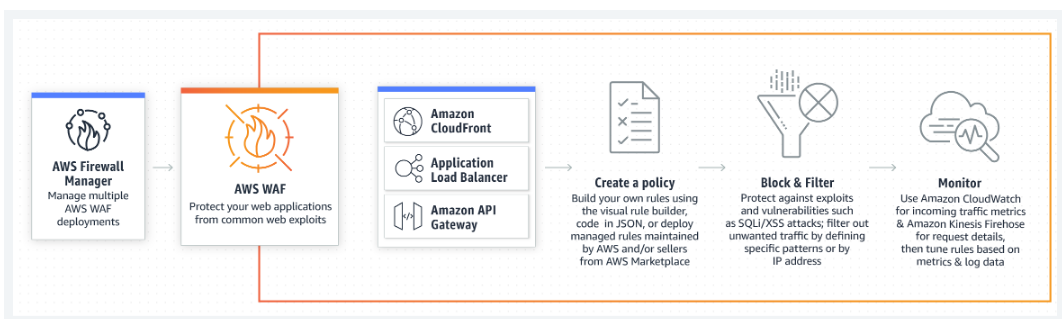

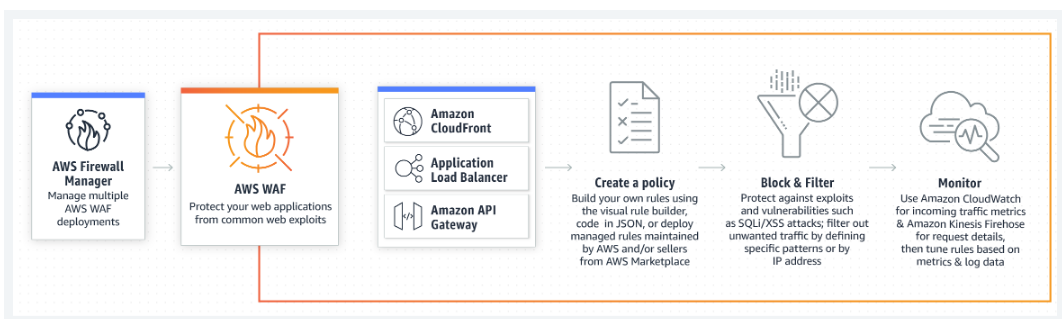

过滤和监控CloudFront中对具有WAF功能的应用程序的HTTP访问

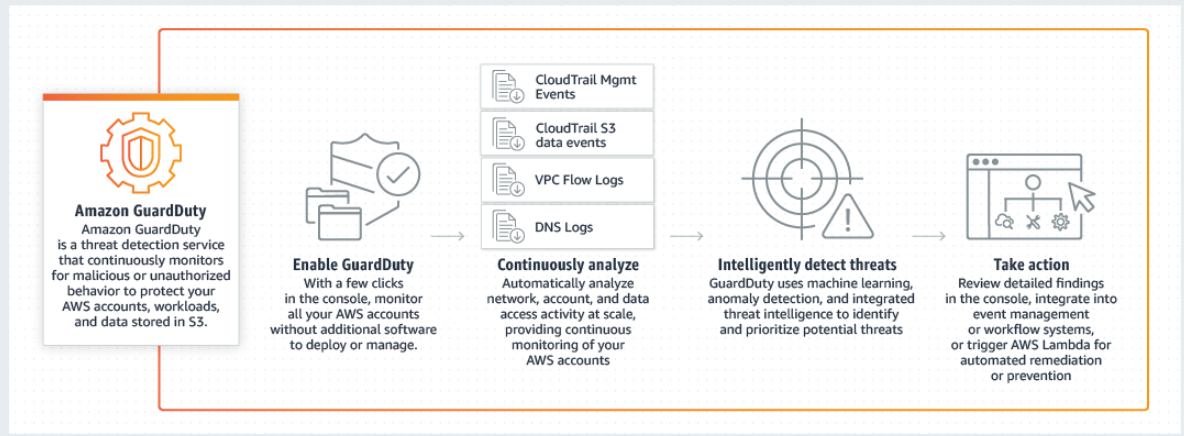

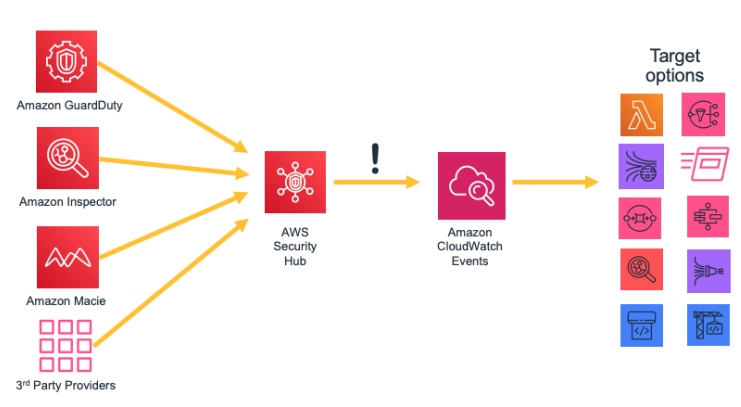

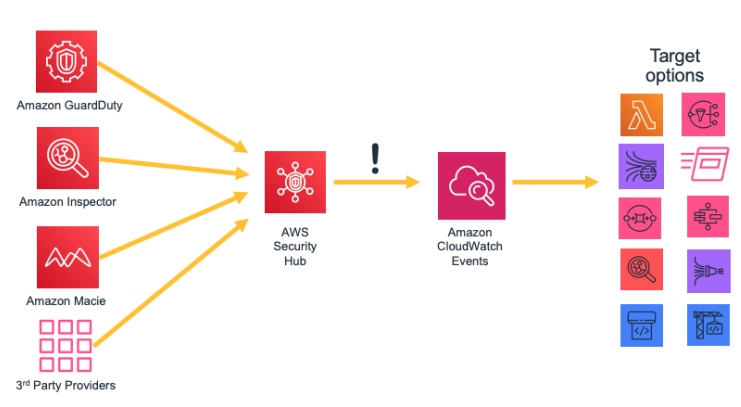

日志也是用于威胁检测的有用信息源。Amazon GuardDuty分析AWS CloudTrail、VPC流日志和AWS DNS的日志,这使您能够持续监控AWS帐户和工作负载。该服务使用机器学习、威胁智能和异常检测,以便在任何时候记录恶意活动或未经授权的行为时发出详细的、可操作的警报。

集中的安全管理

许多组织都面临着与环境的可见性和集中管理相关的挑战。随着操作足迹的增长,除非仔细考虑安全设计,否则这个挑战会变得更加复杂。缺乏知识,再加上对治理和安全流程的分散和不均衡管理,可能会使您的环境变得脆弱。

AWS提供了帮助您解决IT管理和治理中一些最具挑战性的需求的工具,以及支持通过设计方法进行数据保护的工具。

AWS Control Tower提供了一种简单的方法来设置和管理一个新的、安全的、多帐户的AWS环境。它自动化了landing zone的设置,这是一个基于最佳实践蓝图的多帐户环境,并支持使用护栏进行治理,您可以从预先打包的列表中选择护栏。护栏为安全性、遵从性和操作实现治理规则。AWS Control Tower使用AWS单点登录(SSO)默认目录提供身份管理,并使用AWS SSO和AWS IAM支持跨帐户审计。它还集中来自Amazon CloudTrail和AWS Config日志的日志,这些日志存储在Amazon S3中。

AWS Security Hub是另一个支持集中化的服务,可以提高对组织的可见性。Security Hub集中并优先处理安全和来自AWS帐户和服务的遵从性发现,并且可以与第三方合作伙伴的安全软件集成,以帮助您分析安全趋势并确定最高优先级的安全问题。

Amazon CloudWatch Events允许您设置自己的AWS账户,向其他AWS账户发送事件,或者成为来自其他账户或组织的事件的接收者。这种机制对于实现跨帐户事件响应场景非常有用,可以在任何发生安全事件事件时根据需要采取及时的纠正操作(例如,通过调用Lambda函数或在EC2实例上运行命令)。

在AWS上保护您的数据

《GDPR》第32条要求各组织必须“实施适当的技术和组织措施,以确保与风险相适应的安全水平,包括……个人数据的假名和加密……”此外,机构必须防止个人资料在未经授权的情况下被披露或被查阅。

加密降低了与储存个人资料有关的风险,因为没有正确的密码匙,资料是无法读取的。一个彻底的加密策略可以帮助减轻各种安全事件的影响,包括您的数据在AWS上的一些安全漏洞。

静态数据加密

对静态数据进行加密对于法规遵从性和数据保护至关重要。它有助于确保保存在磁盘上的敏感数据在没有有效密钥的情况下不能被任何用户或应用程序读取。AWS为静态加密和加密密钥管理提供了多种选项。例如,您可以使用AWS加密SDK和在AWS密钥管理服务(AWS KMS)中创建和管理的客户主密钥(CMK)来加密任意数据。

加密的数据可以安全地静态存储,并且只能由对CMK有授权访问权限的一方解密。因此,您将获得机密的信封加密数据、用于授权和经过身份验证的加密的策略机制,以及通过AWS CloudTrail审计日志记录。一些AWS基础服务具有内置的rest加密特性,可以在将数据写入非易失性存储之前对其进行加密。例如,您可以使用AES-256对Amazon弹性块存储(Amazon EBS)卷进行加密,并为Amazon简单存储服务(Amazon S3)桶配置服务器端加密(SSE)。Amazon关系数据库服务(Amazon RDS)也支持透明数据加密(TDE)。

加密Linux EC2实例存储上的数据的另一种方法是使用内置的Linux库。这种方法透明地加密文件,从而保护机密数据。因此,处理数据的应用程序不知道磁盘级加密。

可以使用两种方法加密实例存储库上的文件。第一种方法是磁盘加密,使用一个或多个加密密钥对整个磁盘或磁盘中的块进行加密。磁盘加密在文件系统级别以下操作,与操作系统无关,它隐藏了目录和文件信息,比如名称和大小。加密文件系统,例如,是微软对Windows NT操作系统的新技术文件系统(NTFS)的扩展,提供磁盘加密。

第二种方法是文件系统级加密。使用这种方法,文件和目录会被加密,但不会加密整个磁盘或分区。文件系统级加密在文件系统之上操作,可以跨操作系统移植。对于非易失性存储器标准(NVMe) SSD实例存储卷,加密是默认选项。NVMe实例存储中的数据使用在实例上的硬件模块中实现的XTS-AES-256块密码进行加密。加密密钥是使用硬件模块生成的,并且对每个NVMe实例存储设备都是唯一的。当实例停止或终止并且无法恢复时,所有加密密钥都将被销毁。您不能使用自己的加密密钥。

传输数据加密

AWS强烈建议对从一个系统传输到另一个系统的数据进行加密,包括AWS内部和外部的资源。

当您创建AWS帐户时,AWS云的一个逻辑隔离部分被配给给它,即Amazon虚拟私有云(Amazon VPC)。在那里,您可以在您定义的虚拟网络中启动AWS资源。您可以完全控制虚拟网络环境,包括选择自己的IP地址范围、创建子网以及配置路由表和网络网关。您还可以在您的企业数据中心和您的Amazon VPC之间创建一个硬件虚拟专用网(VPN)连接,这样您就可以使用AWS云作为企业数据中心的扩展。

为了保护您的Amazon VPC和您的企业数据中心之间的通信,您可以从几个VPN连接选项中进行选择,并选择一个最符合您需要的选项。您可以使用AWS客户机VPN来启用使用基于客户机的VPN服务对AWS资源的安全访问。您还可以使用第三方软件VPN设备,您可以将其安装在Amazon VPC中的Amazon EC2实例上。或者,您可以创建一个IPsec VPN连接来保护VPC和远程网络之间的通信。要创建从远程网络到Amazon VPC的专用私有连接,可以使用AWS Direct Connect。您可以将这个连接与AWS站点到站点的VPN结合起来,创建一个ipsec加密的连接。

AWS提供使用TLS(传输层安全)协议进行通信的HTTPS端点,当您使用AWS api时,TLS协议提供传输中的加密。您可以使用AWS证书管理器(ACM)服务生成、管理和部署用于在系统之间为工作负载建立加密传输的私有和公共证书。Amazon ELB与ACM集成,用于支持HTTPS协议。如果您的内容是通过Amazon CloudFront发布的,那么它支持加密的端点。

加密工具

AWS提供各种高度可伸缩的数据加密服务、工具和机制,以帮助保护您在AWS上存储和处理的数据。有关AWS服务功能和隐私的信息,请参见AWS服务功能中的隐私考虑7。

AWS的加密服务使用广泛的加密和存储技术,旨在维护静止或传输中的数据的完整性。AWS提供了四种主要的加密操作工具。

- AWS密钥管理服务(AWS KMS)是AWS管理的服务,可生成和管理主密钥和数据密钥。AWS KMS与许多AWS服务集成,使用来自客户帐户的KMS密钥提供数据的服务器端加密。KMS硬件安全模块(HSMs)经过FIPS 140-2级认证。

- AWS CloudHSM提供经过FIPS 140-2 Level 3验证的HSMs。它们安全地存储各种自管理的加密密钥,包括主密钥和数据密钥。

- AWS加密服务和工具

- AWS Encryption SDK提供了一个客户端加密库,用于实现对所有类型数据的加密和解密操作。

- Amazon DynamoDB Encryption Client提供了一个客户端加密库,用于在将数据表发送到数据库服务(如Amazon DynamoDB)之前加密数据表。

AWS密钥管理服务

AWS密钥管理服务(AWS KMS)是一种托管服务,可以让您轻松创建和控制用于加密数据的加密密钥,并使用硬件安全模块(HSMs)保护密钥的安全性。AWS KMS与其他几个AWS服务集成,以帮助您保护存储在这些服务中的数据。AWS KMS还与AWS CloudTrail集成,为您提供所有关键使用的日志,以满足您的监管和遵从需求。

您可以轻松地创建、导入和轮换密钥,还可以通过AWS管理控制台或使用AWS SDK或AWS命令行接口(AWS CLI)定义使用策略和审核使用情况。

AWS km中的主密钥,无论是由您导入的还是由AWS km代表您创建的,都被称为客户主密钥(CMKs),它们以加密格式存储在高持久性存储中,以帮助确保在需要时可以使用它们。您可以选择让AWS KMS每年自动轮换一次在AWS KMS中创建的CMKs,而不必重新加密已经使用主密钥加密的数据。您不需要跟踪CMKs的旧版本,因为AWS KMS使它们可用来自动解密以前加密的数据。

对于KMS中的任何CMK,您可以通过一系列访问控制(包括授予)和关键策略或IAM策略中的关键策略条件来控制谁有权访问这些密钥,以及可以与哪些服务一起使用这些密钥。您还可以从您自己的密钥管理基础设施导入密钥,并在km中使用它们。

AWS服务集成

AWS KMS已经集成了许多AWS服务(在撰写本文时已超过50个)。这些集成允许您轻松地使用AWS KMS CMKs来加密存储在这些服务中的数据。除了使用客户管理的CMK之外,许多集成服务还允许您使用AWS管理的CMK,该CMK是为您自动创建和管理的,但只能在创建它的特定服务中使用。

审计功能

如果AWS CloudTrail为您的AWS帐户启用了,那么您存储在KMS中的每个密钥的使用都会记录在一个日志文件中,该日志文件被发送到您启用AWS CloudTrail时指定的Amazon S3存储桶中。记录的信息包括用户、时间、日期和使用的密钥的详细信息。

安全

AWS km的设计目的是确保没有人能够访问您的主密钥。该服务构建在使用广泛的强化技术来保护主密钥的系统上,例如决不将明文主密钥存储在磁盘上,不将它们持久存储在内存中,以及限制哪些系统可以访问使用密钥的主机。在服务上更新软件的所有访问由多方访问控制,该访问控制由亚马逊内部的一个独立小组审核。

AWS CloudHSM

AWS CloudHSM服务通过在AWS云中使用专用硬件安全模块(HSM)设备,帮助您满足企业、合同和法规对数据安全的遵从性要求。使用CloudHSM,您可以控制由HSM执行的加密密钥和加密操作。

AWS和AWS市场合作伙伴为保护AWS平台内的敏感数据提供了各种解决方案,但对于需要严格管理加密密钥的合同或监管要求的应用程序和数据,有时需要额外的保护。以前,存储敏感数据(或保护敏感数据的加密密钥)的唯一选择可能是在本地数据中心中。这可能会阻止您将这些应用程序迁移到云上,或者显著降低它们的性能。使用AWS CloudHSM,您可以在按照政府安全密钥管理标准设计和验证的HSMs中保护您的加密密钥。您可以安全地生成、存储和管理用于数据加密的加密密钥,以确保只有您可以访问它们。AWS CloudHSM帮助您在不牺牲应用程序性能的情况下遵守严格的密钥管理要求。

AWS CloudHSM服务与亚马逊虚拟私有云(Amazon VPC)协同工作。CloudHSM实例在您的Amazon VPC中使用您指定的IP地址提供,它提供到您的Amazon Elastic Compute Cloud (Amazon EC2)实例的简单的私有网络连接。当您将CloudHSM实例定位到Amazon EC2实例附近时,可以减少网络延迟,从而提高应用程序性能。AWS提供了对CloudHSM实例的专用和独占(单一租户)访问,这些实例与其他AWS客户隔离。CloudHSM可用于多个区域和可用性区域,使您能够向应用程序添加安全和持久的密钥存储

与AWS服务和第三方应用程序集成

您可以将CloudHSM与Amazon Redshift、Amazon关系数据库服务(Amazon RDS)用于Oracle,或将第三方应用程序(如SafeNet Virtual KeySecure)作为您的信任根,Apache (SSL终止)或Microsoft SQL Server(透明数据加密)一起使用。当您编写自己的应用程序并继续使用您熟悉的标准加密库(包括PKCS#11、Java JCA/JCE、Microsoft CAPI和CNG)时,您也可以使用CloudHSM。

审计活动

如果您需要跟踪资源变化,或者出于安全和遵从性的目的而审计活动,那么您可以通过AWS CloudTrail检查您的帐户发出的所有CloudHSM API调用。此外,您可以使用syslog审计HSM设备上的操作,或者将syslog日志消息发送到您自己的日志收集器。

AWS加密服务和工具

AWS提供了符合各种加密安全标准的机制,您可以使用这些标准来实现最佳实践的加密。AWS加密SDK是一个客户端加密库,可用Java、Python、C、JavaScript和支持Linux、macOS和Windows的命令行接口。AWS加密SDK提供高级数据保护功能,包括安全的、经过身份验证的对称密钥算法套件,比如带有密钥派生和签名的256位AES-GCM。因为它是专门为使用Amazon DynamoDB的应用程序设计的,所以DynamoDB加密客户端允许用户在将表数据发送到数据库之前保护其数据。它还在检索数据时验证和解密数据。客户机有Java和Python两种版本。

Linux DM-Crypt基础设施

Dm-crypt是一种Linux内核级加密机制,允许用户挂载加密的文件系统。挂载文件系统的过程是将文件系统附加到一个目录(挂载点),从而使其对操作系统可用。挂载之后,文件系统中的所有文件对应用程序都可用,无需任何额外的交互。然而,这些文件在存储在磁盘上时是加密的。

Device mapper是Linux 2.6和3中的一个基础设施。提供了创建块设备虚拟层的通用方法。device mapper crypt target使用kernel crypto API对块设备进行透明加密。本文中的解决方案将dm-crypt与一个由逻辑卷管理器(logical volume Manager, LVM)映射到逻辑卷的磁盘备份文件系统结合使用。LVM为Linux内核提供逻辑卷管理。

每当用户或应用程序尝试使用AWS管理控制台、AWS API或AWS CLI时,就会向AWS发送一个请求。AWS服务接收请求,并根据特定的策略评估逻辑执行一组步骤来确定是否允许或拒绝请求。默认情况下,AWS上的所有请求都被拒绝(应用默认的拒绝策略)。这意味着策略不明确允许的所有内容都被拒绝。在策略定义和最佳实践中,AWS建议应用最小特权原则,这意味着每个组件(如用户、模块或服务)必须只能访问完成其任务所需的资源。

这一办法符合《GDPR》第25条,该条规定,数据处理“须实施适当的技术及组织措施,以确保在默认情况下,只处理业务涉及到的所必需的个人资料”。

AWS还提供了以代码的形式实现基础设施的工具,这是一种强大的机制,可以从体系结构设计的一开始就包含安全性。AWS CloudFormation提供了一种通用语言来描述和提供所有基础设施资源,包括安全策略和流程。用这些工具和实践,安全成为代码的一部分,可以版本,监控,和修改(版本控制系统)根据组织的需求这使设计方法的数据保护,因为安全流程和策略可以包含在您的体系结构的定义,也可以不断监测组织的安全措施。

AWS服务能力服务清单

原文来自:

https://d1.awsstatic-china.com/whitepapers/compliance/GDPR_Compliance_on_AWS.pdf

如需进一步协助或服务,请留言,泰岳云业务会提供自动化工具及专业服务。